ما هو الأمن السيبراني؟ وما وجه الاختلاف بينه وبين أمن المعلومات؟ وما الذي يجب تطبيقه لتحقيق الأمن السيبراني؟

كثيراً ما نسمع في التكنولوجيا وفي إعلانات الوظائف عن هذا المصطلح الذي يتطلب عدة تدابير وإجراءات لتنفيذه بصورة بالغة، إنه يشكل أهمية كبيرة لدى الجميع دون استثناء، فضلاً عن أهمية معرفة الأخطار والتهديدات التي يتعرض لها.

يشير هذا المصطلح إلى عملية حماية كافة البيانات والاتصالات والشبكات وكذلك الأنظمة الموجودة والمتصلة بالإنترنت ضد أنواع الهجمات الرقمية المحتملة، أو ما يُسمى بالهجمات السيبرانية بحيث تتمثل هذه الهجمات بمحاولات تعطيل أو تعديل أو استخدام غير مشروعة. لذا فقد خصصنا هذا المقال لكي نعرف أكثر عن الأمن السيبراني وأهميته وأنواعه، وما الميزات والسلبيات التي يتضمنها.

مفهوم الأمن السيبراني

الأمن السيبراني Cyber Security يطلق عليه أيضاً ما يعرف بأمن المعلومات أو” أمن الحاسوب”، فهو أحد فروع التكنولوجيا الذي يهتم بتأمين الحماية الكاملة للأنظمة والبرامج والشبكات وكافة الممتلكات الخاصة بالشركات والمنظمات والمؤسسات ومراقبتها من الهجمات الالكترونية والمخاطر الرقمية المختلفة التي تسعى للوصول إلى المعلومات السرية والحساسة والبيانات الهامة من أجل التحكم بها أو تغييرها أو إتلافها وابتزاز الضحية من أجل الحصول على الأموال، أو الحصول على معلومات هامة أو تعطيل العمليات التجارية.

يمكنك أيضًا معرفة المزيد عن كيف أبدأ في مجال برمجة تطبيقات الجوال؟

كما أنه عرف ” أدوارد أمورسو” صاحب كتاب الأمن السيبراني الذي صدرَ عام 2007 هذا المفهوم على أنه كافة الوسائل والإجراءات التي يمكنها أن تحد من خطر الهجمات الرقمية التي يوجهها القراصنة والمستخدمين المجهولين للهجوم على البرمجيات وأجهزة الشبكات والحواسيب، وتتضمن هذه الوسائل والإجراءات كافة الأدوات التي يتم استخدامها في الكشف عن الفيروسات الرقمية وتعطيلها وتأمين الاتصالات المشفرة ومواجهة القرصنة.

عادةً ما يسلك الأمن السيبراني نهجاً معيناً يتألف من طبقات حماية يتم تثبيتها في الشبكات أو البرامج أو في أجهزة الكمبيوتر المراد حمايتها، وتوجد مصطلحات متعددة تشير إلى الأمن السيبراني أهمها:

- الردع السيبراني: وهو تأمين أنظمة المعلومات الكافية وأجهزة الحواسيب الآلية والبنى التحتية اللازمة للتصدي للهجمات السيبرانية والأخطار الرقمية بكافة أشكالها وذلك لأجل تحديد الخصم المهاجِم بشكل دقيق والتوعد بالرد على هجومه لحماية الأمن القومي للدول.

- الفضاء السيبراني: يطلق عليه أيضاً “الذراع الرابعة للجيوش الحديثة” وهو عبارة عن أنظمة الكترونية تفاعلية تحتوي على مكونات مادية وأخرى لا مادية مثل التجهيزات المختلفة التي تتمثل بالأنظمة والشبكات والبرمجيات وكذلك الأجهزة الرقمية المختلفة، ومن جانب آخر تحتوي مستخدمين يقومون بتشغيل وإعداد هذه التجهيزات، ومستخدمين آخرين مهمتهم الاستفادة من هذه التجهيزات والعمل عليها.

- الهجمات السيبرانية: أي فعل يعمل على إضعاف قدرات ووظائف أجهزة الكمبيوتر إما لأهداف سياسية أو شخصية وذلك عن طريق استغلال ثغرة معينة تساعد المهاجم في التلاعب بالنظام.

- الجريمة السيبرانية: وهي كافة الأعمال غير القانونية وغير المصرح بها والتي تحدث من خلال أدوات وأجهزة الكترونية عبر شبكة الأنترنت، وهي تحتاج لتحكم خاص بتكنولوجيا الكمبيوتر ونظم المعلومات من أجل معرفة الفاعل ومقاضاته.

يمكنك أيضًا معرفة المزيد عن أفضل شركة تصميم مواقع الكترونية في السعودية

أنواع الأمن السيبراني

أصبحت مختلف أنواع الصناعات اليوم مرتبطة بالتكنولوجيا وهذا ما يجعل الحاجة ملحة لحماية كافة الأنظمة والمؤسسات من بعض حالات الاختراق غير المصرح به أو ما يسمى بالاختراق الرقمي وخاصة التهديدات الأمنية الخطيرة التي يمكن أن تؤثر على خصوصية المعلومات والبيانات وخاصة المعلومات الحساسة وبالتالي قد ينعكس هذا التأثير سلباً على عمليات الإنتاج فيها.

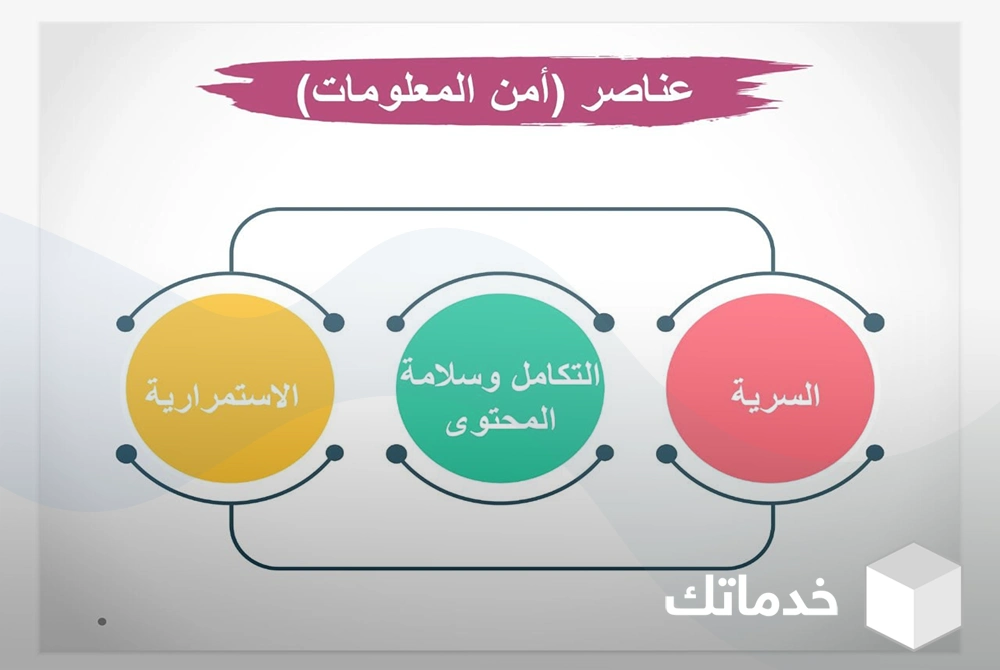

تدعى عمليات الحماية هذه بأمن المعلومات أو ما يطلق عليه Cyber Security، وهو من أشكال الأمن السيبراني. ينقسم الأمن السيبراني إلى عدة أنواع سنذكر أبرزها:

- الأمن السحابي Cloud Security: تعتمد معظم المؤسسات في الوقت الحالي إلى استخدام الذكاء الاصطناعي وتوظيفه لتحسين أعمالها وتعزيز فعالية العمليات مما يحقق تجارب جديدة للعملاء ويزيد من ثقتهم، لكنّ الاحتفاظ ببيانات هذه المؤسسات بشكل مادي أمر بالغ الصعوبة بسبب الكميات الهائلة منها والتي قد تكون بصورة غير منظمة وغير معروفة المصدر لذا تلجأ بعض الشركات لتقديم خدمات متعددة لحل هذا المشكلة بحيث تتيح لعملائها نظام خاص بالحوسبة السحابية. تتيح الحوسبة السحابية لكافة المستخدمين تخزين ومراقبة البيانات باستخدام تطبيق الأمن السحابي.

- الأمن التشغيلي: يقوم مسؤولو إدارة المخاطر باستخدام هذا النوع أكثر من غيره؛ فهو يهدف إلى إدارة المخاطر المتعلقة بكافة مجالات الأمن السيبراني الداخلي بحيث يقوم هؤلاء المسؤولين بالتركيز على وجود خطط بديلة في حال تعرض البيانات لهجوم ما. بالإضافة إلى ذلك يحتوي الأمن التشغيلي على بيان توعوي يوضح كيفية توجيه الموظفين وتوعيتهم بأفضل الأعمال الواجب القيام بها لحماية كافة المعلومات سواء التجارية أو الشخصية.

- أمن إنترنت الأشياء: يعتبر أمن إنترنت الأشياء ثورة تكنولوجية بحد ذاتها وفقاً لتقرير صدر من شركة Bain وقد أكدت البيانات الصادرة عن هذا التقرير أن حجم السوق المتعلق بأمن إنترنت الأشياء سيزداد تضخم بشكل واسع، حيث أن أمن إنترنت الأشياء الذي هو أحد أوجه الأمن السيبراني سيقوم بتوفير أجهزة مهمة للمستخدم مثل الطابعات، وأجهزة توجيه واي فاي، وأجهزة الاستشعار. وعند دمج أمن إنترنت الأشياء مع النظام سيتم تزويد المؤسسات بأنظمة وتحليلات مختلفة تحد من مشكلة التهديدات الالكترونية.

- أمن الشبكات Network Security: يستخدم أمن الشبكات في عدة بروتوكولات مختلفة لمنع كافة أنواع الهجمات الالكترونية، فهو نوع من أنواع الأمن السيبراني الذي يسمح فقط للمستخدم المسموح له بالوصول إلى الشبكة الآمنة. هذا النوع يوفر حماية كاملة لشبكات الحاسوب من الهجمات الداخلية أو الخارجية بالنسبة للشبكة، وذلك عن طريق استخدام تقنيات حديثة ومتعددة تحد من سرقة البيانات الأخرى وتمنع البرامج الخطرة.

- أمن التطبيقات Application Security: يتيح هذا النوع للشركات والمؤسسات اكتشاف البيانات الحساسة والتي يجب حمايتها بشكل بالغ. وهو يستخدم العديد من البرامج والأجهزة خلال مرحلة تطوير المشروع الالكتروني لإفشال كافة الهجمات المحتملة على الأمن السيبراني. توجد عدة طرق متعلقة بأمن التطبيقات وأهمها: جدران الحماية، برنامج مضاد للفيروسات، عملية التشفير باستخدام برامج خاصة.

يمكنك أيضًا معرفة المزيد عن مشاكل الذكاء الاصطناعي AI وتأثيره على المجتمع

فوائد الأمن السيبراني

يمكننا من خلال الفقرة السابقة أن نستنتج عدة فوائد للأمن السيبراني، ومن الجدير بالذكر أن هذه الفوائد قد ساعدت بشكل كبير في تعزيز أهميته في عالم التكنولوجيا وحماية الأنظمة حتى أصبح جزء أمن المعلومات شيء لا يمكن الاستغناء عنه عند بدء تشغيل الأنظمة والأجهزة كافة. يعتبر الأمن السيبراني مهم جداً في كافة مجالات العمل وخاصة الأعمال المرتبطة بالشركات وإليكم أهم الفوائد التي يقدمها:

- حماية المعلومات الشخصية: لا شكّ أن أفضل أنواع الحماية التي يقدمها الأمن السيبراني هي حماية البيانات الشخصية من الاختراق، فيجعلها آمنة بشكل تام من أي محاولات وصول غير مصرح به، حيث تعتبر المعلومات الشخصية من أكثر الأشياء الهامة في عصرنا الرقمي، والكثير من الإجراءات والتدابير المتبعة في كل الشركات لحماية المعلومات الشخصية سواء للموظفين أو مستخدمي الشبكة الرقمية، فلا يمكن أن نتخيل النتائج التي قد تنجم عن حصول فيروس على البيانات الشخصية للعملاء فربما سيعمل على التلاعب بها أو بيعها، كما قد ينتج عن ذلك سرقة أموال الموظفين مثلاً.

- حماية الأعمال: أصبحت حماية الأعمال من أكثر الأمور التي يحرص مسؤولو الشركات والأعمال على توفيرها، لذا يقدم الأمن السيبراني هذه الحماية الشاملة التي ستتيح لموظفيك تصفح الانترنت بسهولة وفي الأوقات المرغوبة دون أي مخاوف من المخاطر أو التهديدات. إن أمن تكنولوجيا المعلومات يعتبر من أفضل الحلول للحماية الرقمية الشاملة لكافة أعمالك.

- حماية المواقع الالكترونية: قد يضطر بعض مالكو الأعمال أو الانشطة التجارية لإغلاق الموقع الالكتروني الخاص بأعمالهم إذا تعرض النظام لفيروس معين؛ ولكَ أن تتخيل حجم الخسارة الفادحة في الأموال من المعاملات التجارية التي لم يتم الرد عليها، فضلاً عن ذلك فقدان ثقة العملاء. يحمي الأمن السيبراني موقع الويب الخاص بك من الاختراق أو من هجمات غير متوقعة لفيروس ما.

- حظر برامج التجسس: يقوم المجرم الالكتروني بتصميم برامج التجسس بقصد التجسس على معلومات الكمبيوتر الخاصة بك ونقلها إليه، وبالتالي تتمثل مهمة الأمن السيبراني بالحماية من هذه البرامج وحظرها مثل توفير جدار الحماية FortiGate من شركة Fortinet الذي يحافظ على سرية المعلومات الموجودة لديك ويمنع برامج التجسس من الدخول أو محاولة التأثير.

- دعم خبراء تكنولوجيا المعلومات المتعلقين بشركتك: يمتلك المجرمون الالكترونيون خبرة كبيرة في المسائل المتعلقة بتكنولوجيا المعلومات، لكن أمن المعلومات يساعد خبراء تكنولوجيا المعلومات الموجودين في فريقك التقني على مواجهة أي محاولة من المجرمين الالكترونيين.

- العمل بأمان والحفاظ على استمرار العملية الإنتاجية: نعلم عن مدى أهمية سلامة الأنظمة والأجهزة ودورها الكبير في إتمام سير العمل، ومن جانب آخر فإن إصابتها بهجوم الكتروني أو نوع فيروس الكتروني خطير سيتم إبطاء عمل هذه الأنظمة، وقد تتوقف بشكل كامل عن العمل وهذا يسبب تأخيراً كبيراً في تحقيق الإنتاج واستمراره؛ كما قد يضطر مسؤولو الشركات لاستبدال الأجهزة المعطلة. ومن هنا يظهر دور أمن المعلومات لأنه يحمي من الاختراق وتعطيل الأعمال.

- منع البرامج المصحوبة بالإعلانات: تعتبر البرامج المدعومة بالإعلانات شكل من أشكال فيروسات الكمبيوتر، تعمل على ضخ الإعلانات في هذا الكمييوتر مما يسبب إبطاءه والتأثير على الإنتاجية. كما قد تتيح هذه البرامج للفيروسات الأخرى بالدخول بمجرد النقر عليها عن طريق الخطأ؛ لذا يساعد الأمن السيبراني في منع هذه البرامج تماماً.

- كسب ثقة العملاء: بالتأكيد أن الأعمال المحمية ضد كافة أنواع الهجمات والتهديدات السيبرانية ستشجع عملائك على استمرار شرائك منتجاتك؛ وبالتالي تحصل على رضاهم وثقتهم بأعمالك.

يمكنك أيضًا معرفة المزيد عن ما هي استضافة الخادم الافتراضي الخاص VPS؟

أنواع تهديدات الأمن السيبراني

بعد التعرف على أنواع الأمن السيبراني بقي أن نعرف بأشهر أنواع التهديدات فيه والتي قد تتسبب بخسائر فادحة، ويتمثل دور الأمن السيبراني بمنع حدوث هذه الهجمات المحتملة وأهمها:

- هجمات رفض الخدمة: يحدث في مثل هذه الهجمات ملء النظام بمجموعة رسائل ومستخدمين وهميين وحركات مرور مختلفة. وبالتالي يحدث ضغط وتعطيل للخوادم أو إبطاء عملها، وهذا ما قد يتسبب بخسائر فادحة خاصة إذا حدث الهجوم في وقت ازدهار الشركة بحيث تأمل فيه الشركة بتحقيق مكاسب نتيجة إقبال الزبائن عليها، لذا ستدمر هذه الهجمات مخططات الشركة وتوقعاتها بتحقيق أرباح واسعة.

- البرمجيات الخبيثة: أحد أنواع تهديدات الأمن السيبراني أيضاً، وهي فيروسات بمرحلة متقدمة جداً يتم تصميمها بهدف الإضرار بأنظمة الحماية المثبتة على النظام وبالنتيجة تتمكن من السيطرة والتلاعب بالبيانات الحساسة بعد اكتشافه للثغرات الموجودة.

- التصيد للمعلومات: تشكل نسبة الهجمات الالكترونية الخاصة بعمليات التصيد الاحتيالي للمعلومات حوالي 80% من نسبة الهجمات الالكترونية التي تلحق بالمؤسسات والأفراد، كما قد تمّ تقدير ما يزيد عن 2.1 مليون موقع مخصص لهجمات التصيد للمعلومات فقط في عام 2020 وذلك وفقاً لرصد جوجل. في هذا النوع من تهديدات الأمن السيبراني يتم استغلال الثقافة الالكترونية الضعيفة لدى الضحية بحيث تدفعه لمشاركة معلومات حساسة بإرادته ويمكن أن تتعلق هذه المعلومات السرية ببطاقته الائتمانية أو بيانات أخرى لا ينبغي مشاركتها مع أحد مثل كلمة السر الخاصة بتسجيل الدخول في المنصات الرقمية وغير ذلك من المواقع.

- هجوم الوسيط: من الأدوات الشائعة والتي تستخدم في الهجمات السيبرانية؛ وفي هذا الهجوم يتم استغلال دخول المستخدم لمصدر تقني ثاني ذو حماية ضعيفة، فيدخل إلى النظام من خلال هذا المصدر، مثل استغلال شبكة الواي فاي واختراق النظام الخاص بالأجهزة المشتركة بهذه الشبكة وتثبيت برامج خبيثة أخرى تساعد في السيطرة والتحكم بهذه الشبكة.

- التسلسل المتقدم طويل الأمد: في هذا النوع يتم اختراق أنظمة الحماية سرياً وبشكل تدريجي، ولا يتم اكتشاف هذا الاختراق إلا بعد مرور فترة زمنية طويلة يكون الضرر فيها قد حدث بالفعل، وتمت السيطرة كلياً على النظام.

- فيروس الفدية الخبيث: أحد أخطر أنواع الهجمات الالكترونية في العالم الرقمي الحالي، وطبقاً للإحصائيات يحدث هجوم فيروس الفدية الخبيث مرة كل 10 ثواني تقريباً. في هذا الهجوم يتم إخفاء كل البيانات المتعلقة بالضحية والقيام بتشفيرها، كما يُمنع من الدخول إليها إلا بعد دفع فدية مالية كبيرة، كما يستغل أصحاب هذه الفيروسات سرية وحساسية البيانات ليقوموا بفرض أوامر تعجيزية على الضحية بحيث لا يملك خياراً سوى الرضوخ في النهاية.

- هجوم CATO: في هذا النوع من التهديدات يتمكن صاحب التهديد من التسلل إلى حساب الشركة والقيام بتحويل الأموال من خلاله أو إجراء عمليات شراء مختلفة. وبالتالي قد يتسبب هذا النوع من الهجومات بخسائر فادحة للشركات نتيجة خسارة الكثير من الأموال حسب ما يقوم المهاجم بفعله من عمليات شراء وتحويل أموال، وبالتالي قد يؤدي هجوم CATO إلى تشويه سمعة الشركة أو فقدانها لعملائها الثابتين.

- ويتبع القراصنة في هجوم CATO عدة طرق للوصول إلى حسابات الشركة مثل: هي سرقة أسماء المستخدمين، سرقة كلمات المرور، الحصول على معلومات تسجيل الدخول أو الوصول من خلال هجمات التصيد الاحتيالي أو استخدام البرامج الضارة.

- وبالتالي يجب على المنظمات اتخاذ تدابير جيدة لحماية حسابات الشركات الخاصة بهم من هذا الهجوم عن طريق التأكد من سلامة أنظمتهم، والتأكد من تدريب الموظفين بشكل جيد لاكتشاف رسائل البريد الإلكتروني الاحتيالية والأنواع الأخرى من البرامج الضارة، أيضاً لا بدّ أن تستخدم الشركات كلمات مرور قوية ومصادقة ثنائية.

يمكنك أيضًا معرفة المزيد عن دليل تسويق تطبيق الجوال ASO

مميزات الأمن السيبراني

يمكنك أيضًا معرفة المزيد عن شرح أنواع الاستضافة والسيرفرات وفوائدها

عند الحديث عن الأمن السيبراني لا يمكننا تجاهل مميزات الأمن السيبراني التي منحته الأهمية الكبرى؛ كما قد بدأت الكثير من المؤسسات والشركات والدول المتعددة باتخاذ الأمن السيبراني وسيلة لحماية أعمالها وبياناتها من السرقات والاختراقات؛ لذا إليكم أهم 7مميزات يقدمها الأمن السيبراني:

- يمكن للأمن السيبراني تغطية أكبر التهديدات الخارجية: تأتي أغلب الهجمات الالكترونية والتهديدات التي تتعرض لها الشركات والمؤسسات من مصادر خارجية عن طريق مرفقات البريد الإلكتروني الضارة، والمواقع الالكترونية المخترقة أو من خلال التصيد الاحتيالي. لذا من الضروري أن تمتلك المؤسسة تطبيق أمان يعمل على مراقبة هذه الهجمات الالكترونية باستمرار ويتصدى لها.

- الدفاع ضد التهديدات الداخلية: تتمثل التهديدات الداخلية بأشكال مختلفة من الأخطاء مثل القرارات الخاطئة التي يتخذها الموظفين، واستخدام الحلول غير المصرحة وكلّ ذلك يسبب تعرض الشركة أو المؤسسة للتجسس أو السرقة، لذا فإن نظام الأمن السيبراني يعمل على تحذير هذه المؤسسة عند وجود أي أخطاء في استخدام أنظمة البيانات أو عند اتباع اجراءات غير صحيحة.

- التحليل الجيد: تعتبر التحليلات الأمنية الجيدة من أبرز الممارسات الجيدة لمنع وقوع تهديدات محتملة، وبالتالي من الافضل إجراء تحليلات وتقييمها وإنشاء سجل كامل بكافة المخاطر التي واجهت الشركة سابقاً، لأن هذا يساعد على منح هذه الشركة رؤية مستقبلية لكافة المخاطر المتوقعة ومراقبة كلّ التهديدات المحتمل حدوثها وهذا يمكّن من اتخاذ التدابير اللازمة والاستجابة الفورية لمثل هذه التهديدات.

- كشف المخاطر والتصدي لها: يساعد نظام الأمن السيبراني المثالي في منع التهديدات، بالإضافة إلى ذلك يوفر أفضل سبل اكتشاف التهديدات والتصدي لها حيث يدعم وسائل فعالة تعمل على تتبع هذه التهديدات وتشغيل تنبيهات مستمرة للكشف عن المسارات المشبوهة التي تقوم باتباعها، وتأمين كافة الإجراءات اللازمة للتصدي لها وإعادة النظام إلى الحالة الآمنة.

- المراقبة المستمرّة: توفر عمليات المراقبة المستمرّة إدارة المخاطر التي تتعرض لها الأنظمة وبالتالي حماية الشركات والمؤسسات من أي ثغرة قد تعرضها للخطر. وبالتالي يعتبر اتباع المؤسسات لأنظمة المراقبة المستمرة أمراً ضرورياً ينوب عن أنظمة المراقبة السريعة وهذه العمليات من أهم الاجراءات التي ينفذها الأمن السيبراني.

- التعامل مع الأخطار بجميع مصادرها: ربما تكون بعض الأطراف الثالثة هي سبب حدوث التهديدات والانتهاكات للشركة أو المؤسسة، ومثال على هذه الأطراف الشركاء والمقاولين والبائعين وغيرهم، يمكن لبعض هذه الأطراف الوصول إلى شبكات وبيانات هذه الشركات ومن جهة أخرى لا يمكن لهذه الشركة أو المؤسسة أن تطالب هذه الأطراف بالالتزام بأسسها ومعاييرها المحددة.

- الامتثال: تمتلك كل منظمة أو مؤسسة مهما كان دورها ومهما كانت وظيفتها قائمة من المعايير والإجراءات والتعليمات المتعلقة بنظام أمن المعلومات الذي تقوم باتباعه؛ ومن هنا تبرز ميزة نظام الأمن السيبراني المتبع في هذه المنظمات حيث يقوم بالامتثال الكامل لهذه المعايير وتحقيقها وفقاً لمتطلبات الصناعة والموقع الجغرافي الخاص بهذه المنظمة أو المؤسسة.

يمكنك أيضًا معرفة المزيد عن تعلم كيفية انشاء ايميل رسمي لشركتك خطوة بخطوة

سلبيات الأمن السيبراني

رغم الميزات الكثيرة والمتنوعة التي يتمتع بها الأمن السيبراني والتي تدل على أهميته الكبيرة للشركات والمنظمات والمؤسسات بمختلف وظائفها، إلا أنّنا لا يمكن أن نغفل عن بعض السلبيات الموجودة فيه رغم الحاجة الكبيرة والمتنامية إلى تطبيق إجراءاته حرصاً على سلامة الأنظمة، ومن أهم هذه الميزات:

- قد تستغرق عملية تطبيق بعض إجراءات الأمن السيبراني مزيداً من الوقت لتنفيذه، كما أنه مكلف للغاية عدا عن أن هذه الاجراءات والممارسات قد لا تنجح جميعها؛ وهذا ما يجعل الشركات تتحمل الكثير من النفقات والتكاليف في المستقبل وتعتبر هذه المشكلة من أبرز سلبياته.

- قد تسبب إجراءات تنفيذ الأمن السيبراني بعضاً من الإزعاج والتوتر لموظفي الشركة أو المؤسسة لأنه يشعرون بأنهم مراقبين باستمرار ويتم تعقبهم طوال الوقت وهذا غير مريح.

- من أكثر السلبيات وضوحاً أن بعض سياسات الأمن السيبراني قد لا تكون فعالة دائماً، ففي كثير من الأحيان يمتلك الضحية تدابير أمنية الكترونية قوية لكنها ليست فعالية بمعنى أن الهجمات الالكترونية تستمر في النجاح.

- اهتمام الشركات والمنظمات والموظفين الموجودين فيها بالأمن السيبراني بشكل مبالغ به قد يتسبب بخلق حالة من الخوف المستمر لديهم من هذه الهجمات الالكترونية المتنوعة.

- يمكن لممارسات وإجراءات الأمن السيبراني أن تعمل على إبطاء العمليات التجارية بين شركة وأخرى وكذلك بين العملاء والشركة.

- إذا كان المهاجمين أو القراصنة يعرفون تماماً ما الذي يبحثون عنه وأين يكون مكان العثور عليه، فإن كافة الإجراءات الأمنية قد تصبح غير فعالة.

- قد يتطلب اتخاذ تدابير الأمن السيبراني من الأفراد أن يغيروا طريقة حياتهم وأعمالهم وهذا لا يناسب الجميع.

- تمتاز التخصصات المتعلقة بالأمن السيبراني بالتطور التكنولوجي الفائق وصعوبة مواكبتها بشكل كامل، كما يتطلب الخبرة العالية والملائمة في هذا التخصص لإمكانية الدخول في سوق العمل.

- من السلبيات المعروفة لدى أمن المعلومات أن الأخطاء لا مجال لها في تطبيق التدابير الأمنية؛ كما أن ضغط العمل مستمر دون انقطاع.

يمكنك أيضًا معرفة المزيد عن ما هي شهادة SSL وما أهميتها للمواقع الالكترونية؟

مخاطر الأمن السيبراني

رغم أن الأمن السيبراني من أكثر المجالات المستخدمة في حماية البيانات والمعلومات من كافة الهجمات الالكترونية إلا أنه يتضمن بعض المخاطر التي تواجه الشركات والأفراد نتيجة لهذا الاعتماد الزائد على التكنولوجيا، ولا بدّ من ذكر هذه المخاطر التي تتمثل بما يلي:

- البرامج الضارة: أحد أهم مخاطر الأمن السيبراني هي البرامج التي تعتبر منتشرة بكثرة؛ وتتمثل ببرامج أو فيروسات قادرة على تثبيت نفسها بشكل تلقائي على النظام المستهدف، وهذا ما يدفع النظام للقيام بإجراءات غريبة وغير اعتيادية مثل سرقة المعلومات، العجز عن الوصول إلى بعض البرامج الضارة المثبتة على الجهاز أو القيام بحذف الملفات.

- تهديد الاستقرار المالي: تعتبر الخدمات المالية الالكترونية من أكثر أنواع الصناعات المعرضة للمخاطر المتعلقة بالأمن السيبراني، وخاصة في المؤسسات المالية الكبيرة والأنظمة والخدمات المالية المستخدمة بكثرة، وبالتالي ستتسبب هذه المخاطر بعدم استقرار هذه المؤسسات وستفقد ثقة العملاء بها وقد يلجأون لإلغاء حساباتهم والتوقف عن استخدام الخدمات المالية الالكترونية.

- رفض الخدمة الموزعة DDos: يتم في هذا النوع استهداف الخوادم وبالتالي تحمليها بشكل زائد ونتيجة لذلك تفقد قدرتها على معالجة كافة الطلبات التي تصل لها والتعرف على كلمات مرور المستخدمين، مما يتسبب بإغلاق موقع الويب وجعله غير قابل للاستخدام بسبب البطء الزائد في العمل.

- هجمات التصيد: إنها أحد أبرز المخاطر التي تواجه الأمن السيبراني، ويتم فيها قيام شخص مجهول بإرسال رسالة أو رسالة بريد إلكتروني للضحية المستهدفة وتكون هذه الرسائل غالباً ذات صيغة رسمية تجعل المستهدَف يعتقد أنها حقيقية، ويقوم المهاجم بطلب معين مثل إعطاءه كلمة المرور، أو النقر فوق رابط مرفق يتسبب بسرقة معلومات في غاية الأهمية لدى الضحية.

- سرقة كلمة المرور: وهي أحد مخاطر الأمن السيبراني المعروفة بشكل واسع، يتم فيها اختراق شخص مجهول للحسابات الالكترونية عن طريق سرقة كلمة المرور إما عن طريق تخمين هذه الكلمة، أو من خلال استخدام برامج اختراق مثل برنامج القوى العمياء.

- التنصت: وفيه يقوم طرف ثالث غير مرغوب به بالتنصت على المعلومات والبيانات التي يتم تناقلها بين شخص ومضيف ويتم من خلال هذا التنصت سرقة كلمات المرور الخاصة به وسرقة المعلومات أيضاً.

- هجوم SQL: يعرف هذا النوع من المخاطر بأنه عدة استعلامات برمجية يتم استخدامها في عمليات معالجة البيانات ويتم إرسالها بشكل خاص للخادم أو الخدمة؛ ومن هنا يقوم شخص خارجي غير مرغوب به باستغلال هذه الأوامر البرمجية ليتم من الحصول على معلومات هامة وسرية للغاية.

- استغلال يوم الصفر: ويقصد بهذا النوع أن يقوم هجوم باكتشاف ثغرة أمنية(Security bug) في برنامج أو شبكة أو نظام فيقوم باستهدافه عن طريق إحداث سلوكيات غير مرغوب بها مثل سرقة المعلومات أو إتلاف البيانات المستهدفة.

- هجوم على الموقع: وهو استهداف مواقع الانترنت الضعيفة غير المحمية بتشفير قواعد بياناتها وبالتالي يسهل اختراقها، وتقوم هذه الهجمات بتحميل رمز خطير على موقع الويب وهذا الرمز سيتحمل بشكل تلقائي على نظام كل زائر يقوم بالدخول للموقع؛ وهذا يتسبب بإيقاف الخدمات التي يستخدمها هذا الشخص وسرقة معلوماته أيضاً.

- هجوم ثقب المياه: يعتبر هذا الهجوم استراتيجية تستهدف مواقع الويب التي يتم استخدامها من قبل المنظمات والمؤسسات بشكل متكرر وذلك من خلال برامج ضارة وفيروسات تستهدف هذه المواقع.

- الهندسة الاجتماعية: وهي طريقة شاملة تعمل على خداع المستخدمين بهدف الحصول على معلومات حساسة خاصة بهم؛ وذلك بأساليب مختلفة إما عن طريق أرسال رسائل أو بريد إلكتروني؛ أو إرسال طلبات صداقة على مواقع التواصل الاجتماعي من أشخاص مجهولين، ويقوم المهاجِم باستخدام معلومات خاصة بالضحية يكون قد حصل عليه من حساباته على منصات التواصل الاجتماعية.

- برامج الفدية: وهي نوع من أنواع البرامج الضارة التي تقوم بتثبيت نفسها تلقائياً على شبكة المستخدم المستهدف وتمنعه من الوصول إلى الوظائف في جهازه بشكل مؤقت أو كلي ويقوم بطلب فدية من المستخدم المستهدف لإزالة البرامج الضارة المثبتة على الشبكة أو النظام.

يمكنك أيضًا معرفة المزيد عن دليل تصميم تطبيقات الجوال خطوة بخطوة

أهمية الأمن السيبراني

بعد التعمق في الأمن السيبراني معرفة مفهومه كاملاً يمكننا استنتاج أهميته البالغة للأفراد والشركات، تتمثل أهميته بالنقاط التالية:

- حماية الأنظمة من الفيروسات الضارة: يساهم الأمن السيبراني وإجراءاته في حماية الشركات والمؤسسات من البرامج الضارة والفيروسات المختلفة الخطيرة التي تستخدم وسائل احتيالية للعمل على تلف وتخريب الشركات والمؤسسات وأنظمتها. يتمثل خطر هذه الفيروسات بسرقة البيانات الشخصية وإحداث ضرر مادي ومعنوي للشركات والمؤسسات الكبيرة، كما قد تتسبب بالاحتيال و إتلاف البيانات الحساسة والملفات الخاصة بهذه الشركات وقد يصل الأمر لإتلاف للأجهزة أيضاً مما يسبب إيقاف العمل.

- حماية المعلومات ذات الأهمية الكبيرة: يساعد الأمن السيبراني بالكثير من إجراءاته في حماية المعلومات القيمة والحساسة على كافة المستويات وقد تكون هذه المعلومات بياناتك الشخصية الموجودة على الحاسوب المحمول أو الهاتف؛ وقد يصل إلى المعلومات الحكومية ذات السرية الفائقة؛ وبالتالي يتصدى الأمن السيبراني من خلال برامج الدفاع الالكترونية لأي من هذه الهجمات ويحافظ على المجتمع وبيانات أفراده.

- حماية معلومات القطاع المالي: يساهم وجود فريق متخصص ومسؤول بالأمن السيبراني في البنوك والقطاعات المالية في حماية بيانات وأموال العملاء من السرقة؛ حيث يوفر أمن المعلومات أنظمة حماية قوية. إذا تمت سرقة بيانات أحد العملاء فمن الصعب استرجاعها بأي شكل بسبب وجود توزيع واسع النطاق بين المجرمين الالكترونيين كما سيتم بيع هذه البيانات لاستخدامها في عمليات القرصنة مما يسبب فقدان الثقة بين العملاء والبنك بعد تعرضهم لخسائر فادحة.

- الحد من الجرائم الالكترونية: تطورت الجرائم الالكترونية واتسع مداها بشكل كبير بسبب اتصال أعداد هائلة من الأجهزة على الإنترنت، وقد بلغ عددها ما يقارب 21.1 مليار جهاز عام 2021.

- تتمثل الجرائم الالكترونية بهجومات متعددة مثل التصيد الاحتيالي بواسطة إرسال الروابط الضارة عن طريق البريد الإلكتروني أو برامج الفدية التي تحظر المستخدم من الوصول للملفات الموجودة على الجهاز ولا يمكنه استرجاع ملفاته إلا بدفع فدية يطلبها المهاجم، كذلك قرصنة البرمجيات التي تهدف لاستخدام وإعادة توزيع البرمجيات التي تنتمي لشركة أخرى وبشكل غير مصرّح به؛ ومن هنا تظهر وظيفة الأمن السيبراني لكونه يساهم في الحد من هذه الجرائم الالكترونية.

الأسئلة الشائعة حول الأمن السيبراني

كم رواتب موظفي الأمن السيبراني؟

تتراوح رواتب موظفي الأمن السيبراني بين 42 ألف دولار إلى 95 ألف دولار سنوياً، أي بمتوسط يبلغ 67 ألف دولار بالإضافة إلى وجود حوافز وزيادات على رواتب الموظفين قد تصل إلى 5 آلاف دولار سنوياً.

هل تخصص الأمن السيبراني له مستقبل؟

نعم، لهذا التخصص مستقبل كبير ومهم ولذلك قد بدأت الجامعات حول العالم بتهيئة مهندسين في تخصص الأمن السيبراني والعمل على تدريبهم بأعلى المستويات لتحقيق القدرة على حماية البنى التحتية التكنولوجية من القرصنة ، كما له أهمية كبيرة جعلت الكثير من خريجي الثانوية العامة يبحثون عن جامعات بتصنيفات علمية تهتم بهذا التخصص.

كم عدد سنوات دراسة الأمن السيبراني؟

تستغرق درجة البكالوريوس في تخصص الأمن السيبراني حوالي من ثلاث إلى أربع سنوات في أغلب البلدان حول العالم.

وهنا نكون قد وصلنا إلى ختام هذا المقال الذي تعرفنا فيه على كل ما يتعلق بالأمن السيبراني وخصائصه وأنواعه وسلبياته والتهديدات التي تواجهه.

بقي أن نذكر أنه من أفضل التخصصات على الإطلاق لكنه سلاح ذو حدين فعلى الرغم من ميزات الأمان والسلامة والحماية الفائقة التي يقدمها يبقى خطيراً ودقيقاً جداً ويحتاج لدرجة عالية من الخبرة لتطبيقه دون حدوث مشاكل كارثية، عزيزي القارئ اترك استفساراتك في التعليقات لنتمكن من الإجابة عنها.